Spielbeurteilung

Security Hole

13.02.2017

In Security Hole hacken Spielende sich durch viele Levels. Dabei müssen sie Sicherheitslücken ausnutzen und Passwörter knacken. Das ist schwer und verlangt viel räumliche Vorstellungskraft. Nebenbei erzählt das Spiel eine Geschichte von einer Welt, die bedroht wird. - Genre:

- Herausgeber:AnRaEI

- Plattform:PC, Mac

- Erscheinungsdatum:September 2016

- USK:nicht geprüft

- spielbar:

Jedes Level besteht aus einem Hackerangriff, bei dem mehrere Schablonen nacheinander gemeistert werden. Für jede Schablone gibt es eine begrenzte Zeit. Wird die Figur nicht rechtzeitig durch die Lücke geschoben, muss der ganze Hackerangriff von vorne stattfinden.

Für jede durchdrungene Sicherheitslücke gibt es Punkte. Je schneller eine Aufgabe gelöst wird, desto höher ist die Punktzahl.

Nachdem Sybry in Sicherheit gebracht wurde, beginnt die nächste Aufgabe. Sie möchte ihren Schöpfer finden, um mehr über sich und ihre Situation zu erfahren. Im Chat mit ihr bekommen Spielende neues Hintergrundwissen. Dabei begeben sie sich nach und nach in ein großes Cyber-Abenteuer. Je weiter die Spielenden die Geschichte um Sybry erforschen, umso schwieriger werden die zu hackenden Figuren.

Die Spielenden erfahren über den Chat immer neue Informationen über ihre Mission.

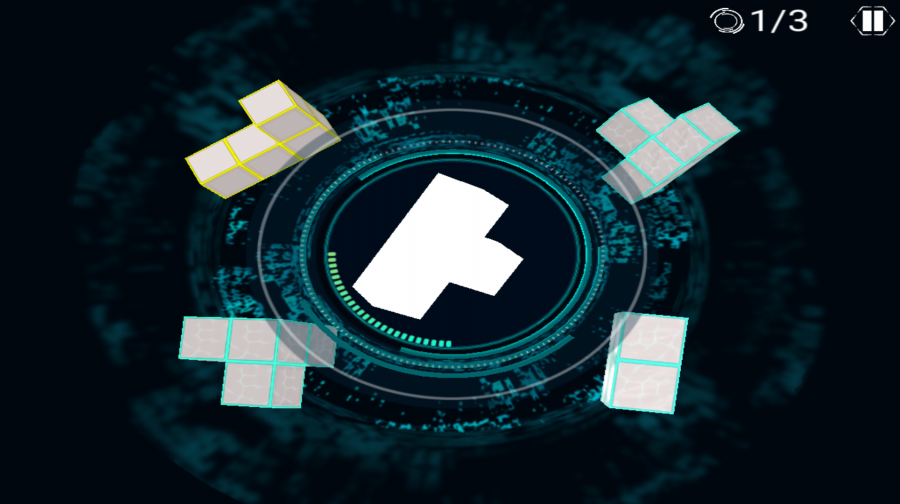

Zum Hacken gehört auch, dass Passwörter erraten werden. Dazu müssen Spielende Objekte miteinander vergleichen. Eine von vier erscheinenden Figuren sieht genauso aus, wie der Umriss eines vorgegebenen Objektes. Ziel ist es, die richtige Figur zu erkennen und auszuwählen. Im späteren Verlauf kommen weitere Herausforderungen dazu. Beispielsweise gibt es Levels ohne Zeitbegrenzung, aber mit einer Höchstanzahl an Bewegungen. Wird die Figur zu oft bewegt, bevor sie durch die Lücke passt, ist das Level gescheitert.

Hier muss das richtige Passwort erraten werden, indem die richtige Figur gewählt wird.

Pädagogische Beurteilung:

Security Hole ist ein Denkspiel, das zugleich eine Handlung erzählt. Diese beginnt jedoch plötzlich, sodass Spielende im Unwissen über viele Dinge bleiben. Das ändert sich erst im Verlauf des Spiels, indem der/die Hacker/in sich mit Sybry im Chat unterhält. Die Unterhaltung findet auf Deutsch statt, aber es gibt viele Rechtschreibfehler und einige Grammatikfehler. Dadurch ist es manchmal schwer, dem Gespräch zu folgen. Trotzdem macht es Spaß, nicht nur ein Level nach dem anderen zu spielen, sondern immer mehr von der Hintergrundgeschichte zu erfahren.Die Steuerung wird zu Beginn des Spiels erklärt und funktioniert mit der Tastatur und Maus. Zum Großteil ist sie intuitiv. Anfangs sind die Aufgaben noch einfach, doch der Schwierigkeitsgrad steigt schnell. Die Figuren werden immer größer und es gibt zunehmend mehr Möglichkeiten, sie zu bewegen. Das erfordert eine steigende räumliche Vorstellungskraft. Diese wird sowohl verlangt, als auch trainiert. Dieser Lernfaktor ist wichtig, um im Spiel Security Hole weiterzukommen.

Konzentration ist in Security Hole notwendig. Da die Zeit bei jeder Sicherheitslücke schnell abläuft, entsteht zusätzlich Druck. Hier trotzdem die Ruhe zu bewahren, ist nicht einfach. Allerdings gibt es einen Joker, der bei einer Schablone pro Level eingesetzt werden kann. Er verschafft etwas mehr Zeit zum Überlegen. Bei schwierigen Levels müssen Spielende geduldig sein, weil manchmal mehrere Versuche nötig sind.

Die Cyber-Welt und das Hacken sind zentrale Themen bei Security Hole. Einerseits baut das Spiel gerade zu Beginn nicht die nötige, kritische Distanz zum Hacken auf. Denn die Spielenden werden ohne Bedenken dazu aufgefordert. Die Strafbarkeit dieses Vorgehens wird nicht genauer thematisiert. Das Vorbeischleusen von Viren durch Sicherheitslücken ist hierbei ein Mittel der „Guten“ und wird dadurch kaum kritisiert. Auch, dass die Spielenden einer fremden Künstlichen Intelligenz im Internet blind vertrauen, wird im Spiel verlangt. Andererseits vermittelt Security Hole auch einen Eindruck, wie mit Hacken verschiedene Informationen gewonnen und Passwörter geknackt werden können. Dadurch thematisiert das Spiel die Risiken im Internet. Wenn Eltern darauf hinweisen, können Spielende sich der Gefahr von Viren im Internet bewusst werden.

Fazit:

Security Hole ist ein herausforderndes Spiel, das Konzentration und räumliche Vorstellung benötigt. Es ist vor allem nicht leicht, mit dem großen Zeitdruck umzugehen. Für Menschen, die schnell frustriert sind, eignet sich Security Hole daher nicht. Außerdem müssen Spielende Abstand zum Geschehen bewahren und die Cyberwelt sowie Hackerangriffe kritisch beurteilen können. Aus den genannten Gründen eignet sich das Spiel ab 12 Jahren, wenn Eltern ihre Kinder über Gefahren im Internet aufklären.Siehe auch

Spielbeurteilung

Watch Dogs 2

Bunt angezogene Mittzwanziger, die zusammen eine Untergrund-Hackinggruppe gründen: Das Open-World-Spiel Watch Dogs 2 zeigt sich weitaus farbenfroher als der düstere Vorgänger. Dennoch bleiben auch gewaltvolle Elemente erhalten. Geeignet ist das Actionabenteuer daher nur für Erwachsene.

Spielbeurteilung

Shadowmatic

In Shadowmatic hat jede Figur ihre Schattenseite und genau die muss gefunden werden. Nur auf den richtigen Blickwinkel kommt es an, dann sehen die Umrisse merkwürdigster Objekte auf einmal vertraut und bekannt aus. Nichts in dem Spiel ist so, wie es zuerst scheint. Doch das erfordert Vorstellungskraft.

Bildnachweise

[1]Security Hole, Screenshot, AnRaEI[2]Security Hole, Screenshot, AnRaEI[3]Security Hole, Screenshot, AnRaEI[4]Security Hole, Screenshot, AnRaEI[5]Pressematerial, Ubisoft[6]Shadowmatic Pressematerial, Triada Software